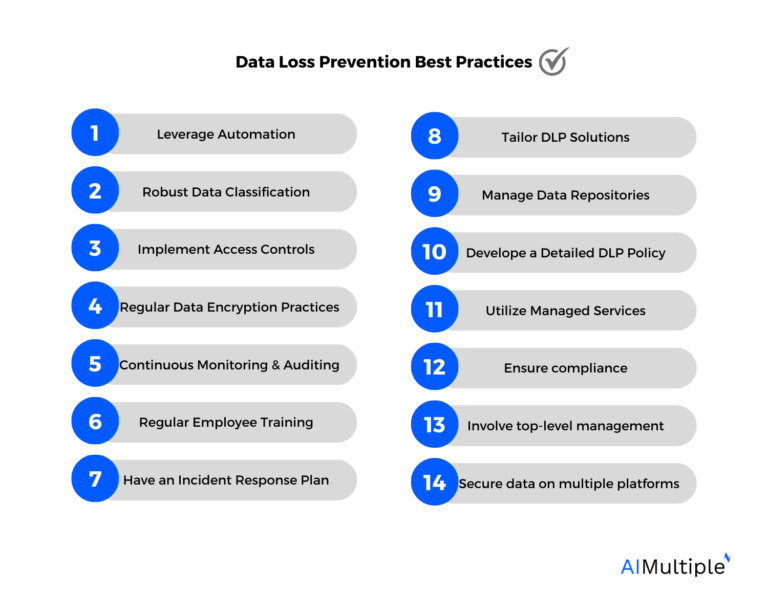

В современную эпоху цифровых технологий защита конфиденциальной информации стала первостепенной задачей для организаций во всем мире, поскольку затраты, связанные с утечкой данных, растут (таблица 1). Компании должны использовать правильные инструменты предотвращения потери данных, чтобы защитить конфиденциальные данные и минимизировать такие потери. Это подробное руководство посвящено предотвращению потери данных (DLP) и предлагает 14 лучших практик DLP для защиты критически важных данных организации от потери, кражи и несанкционированного доступа.

Таблица 1. Средние общие затраты на утечку данных в мире в 2020–2023 гг. по отраслям1

| Промышленность | май 2020 г. – март 2021 г. | март 2021 г. – март 2022 г. | март 2022 г. – март 2023 г. |

|---|---|---|---|

| Здравоохранение | 9.23 | 10.1 | 10.93 |

| Финансовый | 5,72 | 5,97 | 5,9 |

| Фармацевтика | 5.04 | 5.01 | 4,82 |

| Технологии | 4,88 | 4,97 | 4,66 |

| Энергия | 4,65 | 4,72 | 4,78 |

| Профессиональные услуги | 4,65 | 4.7 | 4,47 |

| Промышленный | 4.24 | 4,47 | 4,73 |

| Глобальный средний показатель | 4.24 | 4.35 | 4.45 |

| Исследовать | 3.6 | 3,88 | 3,63 |

| Образование | 3,79 | 3,86 | 3,65 |

| Потребитель | 3,7 | 3,86 | 3,8 |

| Развлечение | 3,8 | 3,83 | 3,62 |

| Связь | 3,62 | 3,62 | 3,9 |

| Транспорт | 3,75 | 3,59 | 4.18 |

| Розничная торговля | 3.27 | 3.28 | 2,96 |

| СМИ | 3.17 | 3.15 | 3,58 |

| Гостеприимство | 3.03 | 2,94 | 3.36 |

| Государственный сектор | 1,93 | 2.07 | 2.6 |

Источник: Statista, IBM.

1. Используйте автоматизацию

Решения на базе искусственного интеллекта предлагают различные преимущества компаниям, пытающимся улучшить свою кибербезопасность (рис. 1). Использование автоматизированного инструмента может быть одним из наиболее эффективных способов предотвращения потери данных. Автоматизированные решения DLP играют ключевую роль в предотвращении утечек данных путем мониторинга, обнаружения и контроля использования данных в сети организации. Они обеспечивают защиту в режиме реального времени как от внутренних, так и от внешних угроз.

Предположим, финансовая фирма обрабатывает конфиденциальную информацию о клиентах. Автоматизированная DLP-система фиксирует необычную попытку передачи финансовых данных на внешний сервер. Система автоматически блокирует передачу и предупреждает ИТ-отдел, предотвращая потенциальную утечку данных.

Рисунок 1. Преимущества ИИ в кибербезопасности

2. Надежная классификация данных

Классификация данных необходима для понимания того, что представляют собой чувствительные, конфиденциальные и общедоступные данные. Классификация конфиденциальных данных или конфиденциальных данных гарантирует наличие надлежащего контроля для их защиты.

Поставщик медицинских услуг классифицирует записи пациентов как строго конфиденциальные. Затем система DLP применяет строгий контроль доступа к этим записям, гарантируя, что только авторизованный персонал сможет их просматривать или изменять. Таким образом, к различным типам данных применяются разные меры защиты.

Мы рекомендуем использовать программное обеспечение DLP с функциями классификации данных.

2.1- Обнаружение и идентификация данных

Идентификация и каталогизация данных, нуждающихся в защите, является важным первым шагом в предотвращении потери данных. Инструменты обнаружения данных могут помочь найти и классифицировать конфиденциальные данные в сети организации.

Например, юридическая фирма может использовать инструменты обнаружения данных для обнаружения всех экземпляров личной информации в своей сети, обеспечивая адекватную защиту этих конфиденциальных данных в рамках своей программы предотвращения потери данных.

3. Внедрить контроль доступа

Контроль доступа играет ключевую роль в обеспечении безопасности и целостности конфиденциальных данных. Они предназначены для регулирования того, кто может просматривать и манипулировать такими данными, тем самым защищая от несанкционированного доступа и нарушений. Ключевые компоненты контроля доступа включают в себя:

- Аутентификация пользователя: Для проверки личности лиц, имеющих доступ к системе.

- Уровни авторизации: Определить степень доступа и привилегий, предоставляемых каждому пользователю.

- Аудит активности пользователей: Это включает в себя мониторинг и запись действий, предпринимаемых пользователями, для обеспечения соблюдения политик безопасности и обнаружения любых потенциальных нарушений безопасности.

В совокупности эти меры помогают поддерживать безопасную и контролируемую среду доступа к данным.

Это наше руководство по управлению доступом на основе ролей (RBAC).

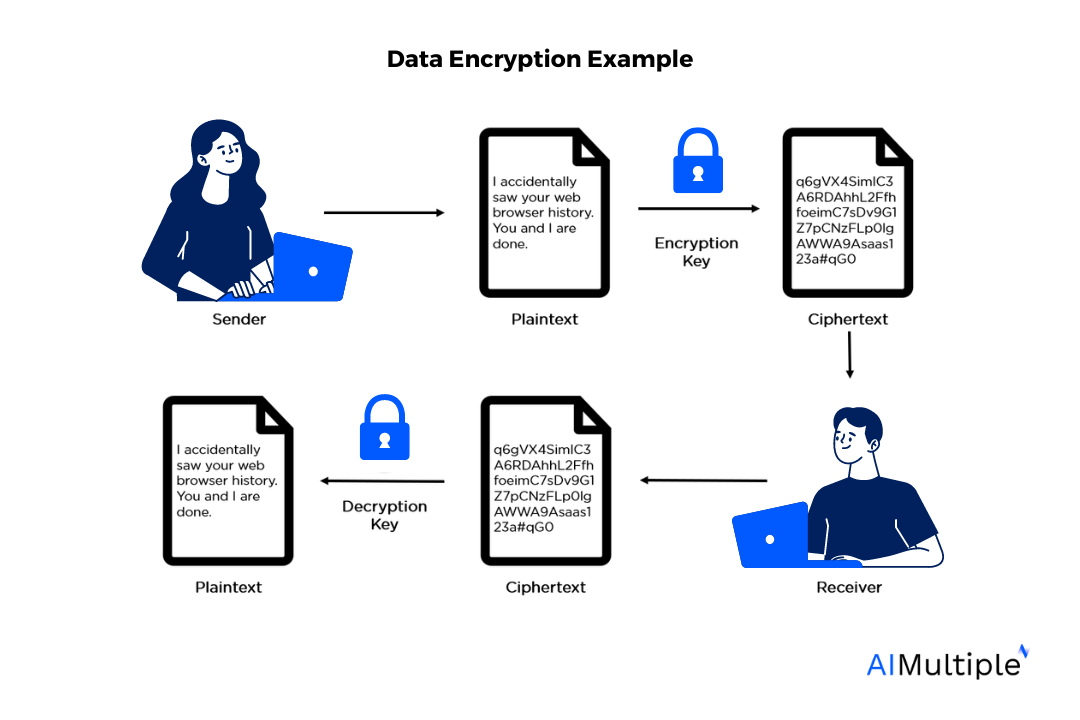

4. Регулярные методы шифрования данных

Регулярные методы шифрования данных необходимы для повышения безопасности конфиденциальной информации компании. Шифрование данных включает преобразование конфиденциальных данных в закодированный формат (см. изображение ниже), что делает их нечитаемыми для тех, у кого нет ключа для их расшифровки. Этот процесс имеет решающее значение для защиты данных как в состоянии покоя, например файлов, хранящихся на сервере или жестком диске, так и при передаче, например информации, передаваемой по сети или Интернету.

Например, банк шифрует финансовые данные клиентов. Даже если хакерам удастся перехватить эти данные во время передачи, зашифрованный формат данных сделает их для них бесполезными.

Вот наше руководство по управлению ключами шифрования.

5. Постоянный мониторинг и аудит

Непрерывный мониторинг и аудит являются незаменимыми стратегиями для своевременного обнаружения и реагирования на инциденты потери данных. Эти методы включают регулярный просмотр и анализ системных журналов, действий пользователей и сетевого трафика для выявления любого необычного или подозрительного поведения, которое может указывать на нарушение безопасности или потерю данных. Поддерживая постоянную бдительность с помощью этих методов, организации могут быстро выявлять и устранять уязвимости, предотвращать потенциальные утечки данных и смягчать последствия любых произошедших инцидентов.

Автоматизированные решения могут обеспечить непрерывный мониторинг и отслеживание данных. При обнаружении необычной передачи данных срабатывает оповещение, позволяющее быстро провести расследование и отреагировать.

Вот наш путеводитель по лучшему программному обеспечению для аудита брандмауэра на рынке.

6. Регулярное обучение сотрудников

Обучение сотрудников важности защиты данных, политикам безопасности и распознаванию потенциальных угроз имеет жизненно важное значение для предотвращения случайной потери и утечки данных. Это обучение должно включать обучение персонала передовым методам работы с конфиденциальной информацией, понимание конкретных протоколов безопасности организации и выявление различных форм киберугроз, таких как фишинг, вредоносное ПО и атаки социальной инженерии. Предоставляя сотрудникам эти знания, они становятся первой линией защиты, способной обнаруживать и предотвращать потенциальные инциденты безопасности.

Кроме того, регулярное повышение квалификации и обновления данных тренингов гарантируют, что сотрудники будут в курсе меняющегося характера киберугроз и новейших мер безопасности, что еще больше укрепляет общую стратегию защиты данных организации.

7. Имейте план реагирования на инциденты

Хорошо структурированный план реагирования на инциденты обеспечивает быстрые и эффективные действия в случае потери данных, сводя к минимуму потенциальный ущерб. Этот план обычно включает в себя заранее определенные процедуры для выявления, сдерживания и устранения нарушений безопасности, а также четкие линии связи для быстрого взаимодействия со всеми соответствующими сторонами, такими как ИТ-персонал, руководство и внешние эксперты по кибербезопасности.

Компания-разработчик программного обеспечения сталкивается с утечкой данных. Их группа реагирования на инциденты быстро изолирует затронутые системы, оценивает ущерб и связывается с заинтересованными сторонами, смягчая последствия взлома.

Вот как можно использовать RPA для неприличного управления и реагирования.

8. Адаптируйте решения DLP

Каждая организация имеет уникальные потребности в защите данных. Настройка решений DLP для соответствия конкретным бизнес-процессам и типам данных необходима для эффективного и надежного предотвращения потери данных.

Например, производственной компании придется адаптировать свою политику DLP, чтобы сосредоточиться на защите интеллектуальной собственности и проектной документации, что имеет решающее значение для ее конкурентного преимущества.

9. Управление хранилищами данных

Чтобы эффективно управлять репозиториями данных (например, озером и хранилищем данных) и хранилищем для предотвращения потери данных (DLP), компания должна защищать данные во всех местах хранения, включая облачное хранилище, локальные серверы и мобильные устройства. Это предполагает внедрение соответствующих мер безопасности, таких как шифрование, контроль доступа и регулярные проверки данных, хранящихся в каждой из этих сред, для защиты данных от несанкционированного доступа или взлома.

10. Разработайте подробную политику DLP.

Четко определенная и всеобъемлющая политика предотвращения потери данных устанавливает стандарты и процедуры обработки конфиденциальных данных и служит руководством для сотрудников и системы DLP. В нем описывается, что считается конфиденциальными данными, протоколы обработки и хранения этих данных, а также обязанности сотрудников по обеспечению безопасности критически важных данных, тем самым обеспечивая последовательный и эффективный подход к защите данных во всей организации.

11. Используйте управляемые сервисы

Для многих организаций, особенно малого и среднего бизнеса, использование поставщика управляемых услуг для предотвращения потери данных может предоставить доступ к опыту и технологиям, которые в противном случае могли бы быть недоступны.

12. Гарантируйте соблюдение

Соблюдение законодательных и нормативных требований, таких как GDPR (Общие правила защиты данных), HIPAA (Закон о переносимости и подотчетности медицинского страхования) или PCI DSS (Стандарт безопасности данных индустрии платежных карт), имеет важное значение для предотвращения юридических санкций и поддержания доверия клиентов.

Соблюдение этих правил гарантирует, что организация обрабатывает конфиденциальные данные, такие как личная информация, медицинские записи или данные кредитной карты, безопасным и законным способом, что не только предотвращает дорогостоящие юридические последствия, но и укрепляет репутацию организации как заслуживающей доверия организации в глазах своих клиентов и партнеров.

13. Привлекайте высшее руководство

Вовлечение исполнительного и старшего руководства в разработку и реализацию стратегий DLP обеспечивает приверженность организации и распределение ресурсов. Например, генеральный директор корпорации принимает активное участие в разработке стратегии DLP, сигнализируя о ее важности для всей организации и обеспечивая выделение адекватных ресурсов.

14. Защита данных на нескольких платформах

Надежная стратегия DLP должна учитывать различные операционные системы и платформы, используемые в организации, чтобы обеспечить последовательную защиту данных. Это крайне важно для предотвращения того, чтобы уязвимости в одной системе поставили под угрозу общую безопасность данных организации.

Заключительные рекомендации

Хотя это руководство не охватывает все аспекты DLP, оно предоставляет всесторонний обзор лучших практик предотвращения потери данных. Понимая и реализуя эти стратегии, организации могут значительно улучшить свои усилия по защите данных, защищая свои наиболее важные и конфиденциальные данные от несанкционированного доступа, утечки данных и других угроз.

дальнейшее чтение

Внешние ресурсы

- ИБМ. Средняя стоимость утечки данных в мире с мая 2020 г. по март 2023 г. по отраслям (в миллионах долларов США). Статистика. Доступ: 15 января 2024 г.